Telset.id, Jakarta – Sejak akhir pekan lalu, dunia di buat heboh dengan serangan masif dari ransomware bernama Wanna Decryptor alias WannaCry. Ransomware baru ini berhasil melumpuhkan sejumlah rumah sakit dan perusahaan di berbagai negara. Lantas, sebenarnya apa itu ransomeware WannaCry dan bagaimana modus kerjanya?

Seperti telah diberitakan sebelumnya, serangan ransomware WannaCry pada Jumat (12/5/2017) lalu telah melumpuhkan 16 rumah sakit yang tergabung dalam jaringan National Health Service di Inggris. Akibatnya, sistem komputer di rumah sakit itu menjadi tak berfungsi, dimana para dokter tidak bisa mengakses rekam medis pasien.

Tak hanya Inggris yang menjadi korban, karena serangan cyber yang bersifat global dan masif ini juga menyerang Amerika Serikat, Rusia, Spanyol, Mesir, termasuk Indonesia ikut menjadi korban. Setidaknya telah tercatat ada 75.000 kasus serangan WannaCry di 100 negara.

[Baca juga: Total Ada 75 Ribu Kasus “WannaCry” di 100 Negara]

WannaCry sendiri merupakan ransomware yang memanfaatkan eksploitasi Windows yang diperoleh dari operasi hacking NSA yang berhasil didapatkan oleh kelompok hacker bernama “The Shadow Brokers”. Operasi hacking NSA sendiri mampu melakukan penetrasi ke dalam mesin yang menjalankan Windows XP dengan mengeksploitasi kerentanan pada server Windows SMB.

Banyak yang bertanya-tanya, apa sebenarnya ransomware WannaCry, dan bagaimana penyebarannya serta apa yang dilakukan oleh ransomware WannaCry sehingga begitu menakutkan? Menjawab pertanyaan-pertanyaan tersebut, Tim Telset.id akan mengulasnya dengan mengambil sumber dari perusahaan sistem keamanan Trend Micro, Senin (15/5/2017):

Apa yang sebenarnya terjadi?

Menurut Trend Micro, jenis ransomware ini pertama kali muncul secara liar pertama kali di bulan April 2017. Kemunculan serangan ini dilaporkan pertama kali oleh beberapa perusahaan di Eropa yang mengalami gagal akses karena sistem Windows mission-critical mereka terkunci, dan disusul kemudian muncul tulisan peringatan untuk meminta tebusan.

Peristiwa tersebut kemudian berkembang dengan cepatnya dan pecah menjadi wabah ransomware yang saat ini tengah melanda di banyak organisasi di belahan dunia. Organisasi-organisasi yang terdampak terpaksa mematikan dan membuat infrastruktur IT mereka offline untuk sementara waktu.

Tak sedikit pula industri kesehatan (rumah sakit) terdampak yang mengalami kendala operasional, dan bahkan beberapa terpaksa menolak pasien untuk sementara waktu hingga proses perbaikan kembali usai.

Siapa saja yang terdampak?

Varian WannaCry ransomware menyerang sistem berbasis Windows yang sudah usang, dan meninggalkan serangkaian jejak kerusakan yang terbilang parah. Berdasarkan pada telemetri awal yang dilakukan oleh Trend Micro, wilayah yang terdeteksi paling banyak mengalami wabah serangan WannaCry ransomware adalah kawasan Eropa. Namun demikian, kawasan Timur Tengah, Jepang dan beberapa negara di kawasan Asia Pasifik juga menunjukkan tingkat infeksi yang cukup tinggi.

[Baca juga: Catat! Ini Langkah Antisipasi Serangan “WannaCry”]

Infeksi WannaCry diketahui melanda dan membawa dampak besar pada beragam industri, seperti kesehatan, manufaktur, energi (minyak dan gas), teknologi, food and baverage, edukasi, media dan komunikasi, serta pemerintahan. Karena sifat infeksinya yang begitu luas, infeksi ini tampaknya tidak dibidikkan untuk menyasar pada target-target maupun industri secara spesifik.

Apa yang dilakukan oleh ransomware WannaCry?

WannaCry ransomware membidik sasaran pada 176 jenis file dan kemudian melakukan enkripsi file-file tersebut. Beberapa jenis file yang menjadi target WannaCry adalah file database, multimedia dan archive, juga dokumen-dokumen Office.

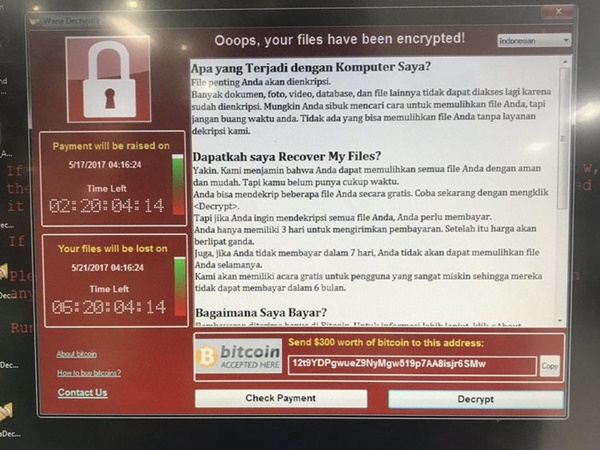

Seperti tertera pada tulisan ancaman untuk tebusan (lihat gambar di atas), mereka awalnya meminta tebusan dari para korban berupa Bitcoins senilai US$300 (sekitar Rp 4 juta). Kemudian jumlah permintaan tebusan berubah kian tinggi, ketika waktu kian mendekati tenggat yang telah mereka tentukan. Korban diberi waktu selama tujuh hari sebelum akhirnya file-file korban yang telah terinfeksi dihapus.

Taktik menakut-nakuti dan mengancam korban seperti ini biasa digunakan untuk kasus-kasus sejenis. Bahkan, tulisan peringatan untuk meminta tebusan secara paksa kepada korban telah mendukung ke dalam 27 bahasa berbeda.

WannaCry memanfaatkan CVE-2017-0144, celah vulnerability di Server Message Block, untuk menginfeksi sistem. Lubang keamanan ini diserang oleh mereka menggunakan exploit leaked by the Shadow Brokers group—lebih tepatnya “EternalBlue” exploit. Security Response Center (MSRC) Team dari Microsoft juga telah menanggapi isu vulnerability ini dengan menghadirkan patch MS17-010 yang telah dirilis pada bulan Maret 2017 lalu.

[Baca juga: Indonesia Mendapat Giliran Terkena Ransomware WannaCry]

Yang menjadikan dampak dari WannaCry ini begitu cepat menjalar adalah kemampuannya untuk melakukan propagasi dengan cepat. Perilakunya yang mirip dengan perilaku infeksi worm, menjadikannya mudah untuk disebar ke penjuru jaringan, menginfeksi sistem terkoneksi meski tanpa interaksi dengan pengguna. Seorang pengguna yang terinfeksi, cukup untuk membuka risiko untuk memporak-porandakan seluruh sistem di jaringan yang sama.

Kemampuan WannaCry untuk melakukan propagasi dengan cepat mengingatkan kita akan famili ransomware terdahulu, seperti SAMSAM, HDDCryptor, dan several variants of Cerber — yang semuanya memiliki ciri-ciri perilaku yang mirip dan mampu menginfeksi sistem maupun server yang terkoneksi ke jaringan.[HBS]